Почему мой буфер обмена Windows вставляет беспорядочную строку символов? Вот как это исправить

Вставляет ли ваш буфер обмена строку «89N3PDyZzakoH7W6n8ZrjGDDktjh8iWFG6eKRvi3kvpQ», когда вы копируете что-либо на свой компьютер с Windows? Заменяет ли эта строка адрес кошелька, который вы копируете в буфер обмена при попытке совершить криптовалютную транзакцию? Если это так, ваш компьютер, вероятно, был заражен, а ваш буфер обмена был взломан. Но как?

В этой статье мы объясним, как работает захват буфера обмена, как угонщики проникают в ваш компьютер и как вы можете предотвратить финансовые потери, удалив их. Давайте начнем.

Как работает захват буфера обмена?

Взлом буфера обмена включает в себя мошенников, конфискующих буфер обмена своих целей. После взлома буфера обмена определенная строка или адрес заменяет скопированные данные всякий раз, когда пользователь копирует что-либо в буфер копирования-вставки. Таким образом, когда пользователь вставляет его, вывод отличается от исходного скопированного текста.

Большинство угонщиков запрограммированы на активацию только тогда, когда жертва совершает криптовалютную транзакцию, а строки, которые им передаются, относятся к криптовалютным кошелькам. После активации угонщик заменяет адрес кошелька, скопированный пользователем, строкой, которую угонщик хранит в своей памяти.

Адреса криптовалютных кошельков, как правило, случайны и сложны, что позволяет пользователям легко их не заметить при вставке. Поэтому пользователи в конечном итоге совершают транзакцию не в том кошельке. Вот как мошенники зарабатывают на взломе буфера обмена.

Как работает рассматриваемый угонщик?

Как правило, угонщики буфера обмена активируются, когда пользователь пытается совершить криптовалютную транзакцию или копирует адрес криптовалютного кошелька. Этот конкретный угонщик активируется, даже когда человек копирует случайный текст, а не только адреса кошельков.

Причина в том, что этот угонщик не полностью разработан и имеет недостатки, которые не позволяют ему делать то, что он должен, то есть активироваться только во время криптовалютных транзакций и способствовать краже криптовалютных средств. Но это также делает угонщика легко обнаруживаемым, когда он вторгается в ваш компьютер.

Главный вопрос в том, как угонщик входит в ваш компьютер?

Как угонщик буфера обмена вторгается в ваш компьютер?

В большинстве случаев угонщики проникают в компьютер, когда они связаны с другими приложениями, которые пользователи загружают с небезопасных веб-сайтов. Итак, если вы уверены, что ваш буфер обмена был взломан, угонщик, вероятно, был установлен вместе с другим приложением, которое вы скачали со стороннего сайта.

Но что делать, если вы столкнулись с тем, что буфер обмена вставляет эту строку?

Как удалить угонщик буфера обмена, который вставляет искаженную строку

Чтобы полностью удалить угонщик буфера обмена «89N3PDyZzakoH7W6n8ZrjGDDktjh8iWFG6eKRvi3kvpQ» из вашей системы, выполните следующие действия в той же последовательности:

1 Отключите любые подозрительные процессы, запущенные в диспетчере задач.

Когда ваш буфер обмена взломан, вы часто будете замечать подозрительный фоновый процесс, работающий в диспетчере задач Windows. В данном конкретном случае скрипт AutoIt v3 (32-разрядная версия) представляет собой вредоносный процесс, связанный с угонщиком буфера обмена, который вставляет эту конкретную строку. Таким образом, отключение его в диспетчере задач, скорее всего, помешает угонщику продолжить свою работу.

Выполните следующие действия, чтобы правильно отключить процесс сценария AutoIt v3 (32-разрядная версия) в диспетчере задач.

- Щелкните правой кнопкой мыши кнопку «Пуск» в Windows и выберите «Диспетчер задач».

- Найдите процесс AutoIt v3 Script (32-bit) в списке фоновых процессов .

- Найдя его, выберите его и нажмите «Завершить задачу».

2 Сканируйте свой компьютер на наличие вирусов

Завершение процесса AutoIt v3 Script (32-bit) останавливает запуск угонщика. Однако, если угонщик все еще присутствует на вашем компьютере, он может снова инициировать процесс. Следовательно, необходимо полностью удалить угонщик с вашего компьютера. Для этого вы должны запустить сканирование на наличие вредоносных программ на вашем компьютере.

Вы можете использовать бесплатное или платное антивирусное программное обеспечение для сканирования на вирусы, но мы рекомендуем вам использовать встроенное автономное сканирование Microsoft Defender в Windows для удаления вредоносных файлов. Когда сканирование завершено и вы уверены, что на компьютере нет вирусов, переходите к следующему шагу.

3 Удалите ненадежные приложения, которые вы недавно установили

Автономное сканирование Microsoft Defender, скорее всего, удалит зараженные файлы, но вам следует дважды проверить, были ли удалены все приложения и программное обеспечение, которые вы установили из ненадежных источников.

Вы можете подтвердить это, выполнив следующие действия:

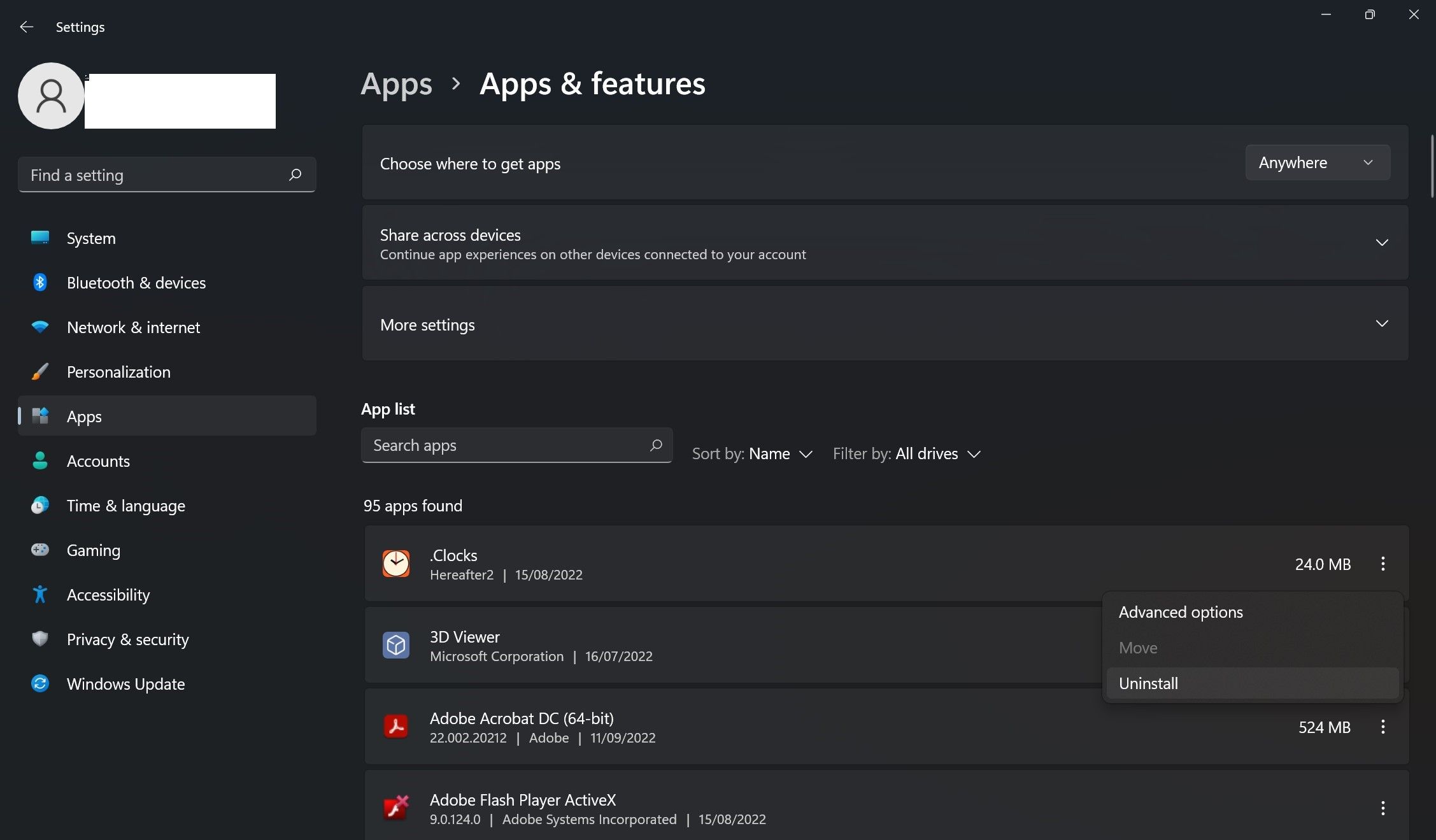

- Щелкните правой кнопкой мыши кнопку «Пуск» в Windows и выберите «Параметры».

- На левой боковой панели выберите Приложения.

- На правой панели щелкните Приложения и функции.

- Найдите все ненадежные приложения.

-

Нажмите на три вертикальные точки рядом с названием приложения и нажмите «Удалить».

Помимо удаления ненадежных приложений, вам следует проверить наличие любых подозрительных приложений, которые вы не помните, устанавливали. Такие приложения, зараженные вредоносным ПО, скрываются от сканирования вредоносных программ и остаются незамеченными. Поэтому убедитесь, что на вашем устройстве нет таких приложений, иначе они могут снова захватить ваш буфер обмена.

4 Сканируйте свой браузер на наличие угонщиков

Хотя вы, возможно, удалили сомнительные приложения, отключили подозрительные процессы в диспетчере задач и просканировали компьютер на наличие вирусов, вы еще не закончили; вы также должны убедиться, что ваш браузер не был взломан. Если вы не очистите взломанный браузер, зараженный браузер снова захватит ваш буфер обмена.

Для очистки взломанного браузера вы можете обратиться к нашей статье, объясняющей шаги по удалению угонщика инструмента быстрого поиска из всех браузеров в качестве справки, поскольку эти инструкции работают для любого угонщика, который у вас может быть.

5 Очистить историю буфера обмена

Последний шаг — очистить историю буфера обмена, чтобы убедиться, что эта подозрительная строка не осталась позади. Для получения более подробной информации о том, как это сделать, вы можете посмотреть наше руководство по управлению буфером обмена Windows на профессиональном уровне, в котором объясняется, как очистить историю буфера обмена.

Как избежать повторного взлома вашего буфера обмена

Хотя приведенные выше шаги помогут вам удалить угонщик из вашей системы, убедитесь, что он снова не проникнет на ваш компьютер. Обеспечьте безопасность своего устройства, следуя этим советам:

- Никогда не загружайте файлы с ненадежных сайтов и всегда используйте официальные источники.

- Не загружайте взломанное программное обеспечение, даже если веб-сайт предлагает бесплатную премиум-версию.

- Постоянно обновляйте операционную систему.

- Используйте онлайн-инструменты, такие как VirusTotal, для сканирования ссылки для загрузки перед загрузкой файлов.

- Всегда держите Microsoft Defender включенным.

Защитите свой компьютер от подозрительных угонщиков

С нашим руководством вы, надеюсь, поймете, почему ваш буфер обмена вставляет эту надоедливую строку вместо скопированного текста. Кроме того, теперь вы знаете, как избавиться от угонщика и почистить буфер обмена.

Нет сомнений, что мошенники с каждым днем становятся все умнее. Поэтому расскажите об этом угонщике и убедитесь, что никто из членов вашей семьи не станет его жертвой.